Win2003服務器高安全配置(冰盾防火墻設置方法)

2011-05-22 13:28?來源 未知

服務器高安全配置方法和冰盾防火墻設置方法。Windows只要安全細節做得好,入侵成功的幾率是很低的。好了,廢話不多說了,下面進入正文,談談我對web服務器安全防護的經驗和方案。

這個安全防護方案正是我博客網站采用的防護方案,還有更高的防護方案以后再說(我提供一種思路,比如:一個外網IP開放VPN和NAT端口轉發,然后路由器里面的一臺計算機連接VPN,把80端口轉發到內網,內網又有一個MySQL內網服務器)

方案如下:系統平臺:Win2003sp2企業版,打上所有微軟發布的安全更新。主要硬件:Intel雙核CPU,512M內存

優化設置:

關閉默認共享$admin,$c等,代碼如下:

net share c$ /delete

net share admin$ /delete

echo .. delshare.reg .......

echo Windows Registry Editor Version 5.00> c:\delshare.reg

echo [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lanmanserver\parameters]>> c:\delshare.reg

echo "AutoShareWks"=dword:00000000>> c:\delshare.reg

echo "AutoShareServer"=dword:00000000>> c:\delshare.reg

echo .. delshare.reg .....

regedit /s c:\delshare.reg

echo .. delshare.reg ....

del c:\delshare.reg

新建文本文檔另存為.bat文件運行.

盡量不安裝任何應用軟件(如:迅雷,QQ等)安裝好殺毒軟件以及防火墻。

安裝winrar,關閉多余系統服務項(如自帶的防火墻,計劃任務,打印機等。注意:請根據服務器實際情況來關閉,如果不懂系統后臺服務不建議去修改。可以參考http://baike.baidu.com/view/685551.htm)

開機自啟的注冊表鍵值除輸入法外一般都可以刪除。

系統安全設置

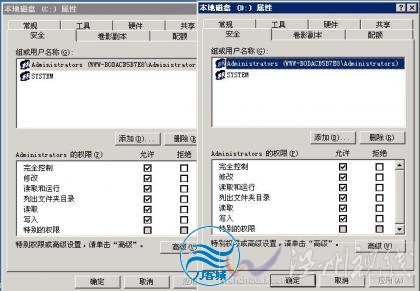

磁盤都使用NTFS格式,如果是FAT32,請轉換。命令格式如:convert c:/fs:ntfs(命令默認是C盤,如果是別的分區,請修改盤符)對根目錄的權限值保留administrator、system完全權限,如圖所示:

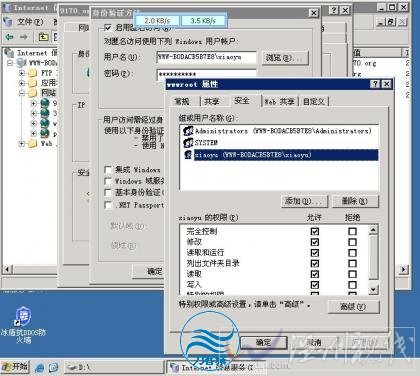

Web根目錄只保留administrator、system、以及用來啟動該web的IIS用戶完全訪問權限。如圖所示:

Web根目錄只保留administrator、system、以及用來啟動該web的IIS用戶完全訪問權限。如圖所示:

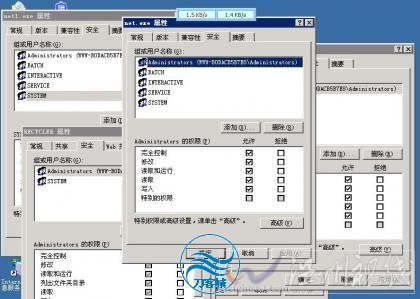

CMD.EXE,NET.EXE,NET1.EXE,以及回收站目錄只保留administrator和system的完全權限,如圖所示:

刪除安裝IIS后生成的intepub目錄。目錄安全權限設置完畢。

PHP安全設置

由于此文說的是安全,跳過PHP安裝步驟。編輯PHP配置文件,用文本編輯器打開php.ini。做如下修改:

safe_mode = On

disable_functions = passthru, exec, shell_exec, system, fopen, mkdir, rmdir, chmod, unlink, dir, fopen, fread, fclose, fwrite, file_exists, closedir, is_dir, readdir, opendir, fileperms, copy, unlink, delfile, popen, COM

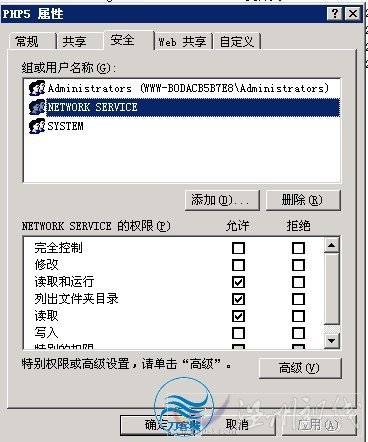

PHP使用network service這個用戶組啟動的,所以在PHP的安裝目錄我們需要給他權限,如圖所示:

至此PHP的安全設置已經完畢。

MySQL安全設置

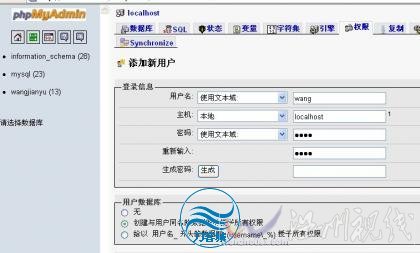

安裝好MySQL和phpmyadmin后使用root賬戶登錄,修改root為強密碼,最好是數字+大寫+小寫,如果記得住特殊符號也行。然后點權限,添加新用戶新建一個用戶,創建與用戶同名的數據庫并授予所有權限,不給予特殊權限。網站連接MySQL的用戶就使用這個新建的,千萬不要用root!如圖所示:

IIS安全設置

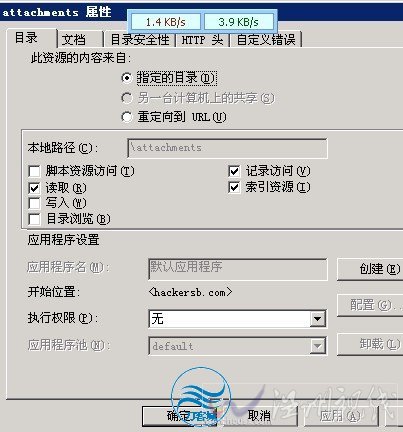

對每個掛在IIS里面的網站設置一下權限,如MDB數據庫路徑在IIS里設置不能讀取,寫入等,無執行權限

上傳目錄無執行可讀取。

關閉未知的擴展等,最好在每個網站都用一個獨立用戶啟動,可以命名為IIS_***,對應每一個網站根目錄的權限,IIS允許匿名訪問,這樣可以防止別的網站跨目錄訪問。

防護CC和DDOS攻擊

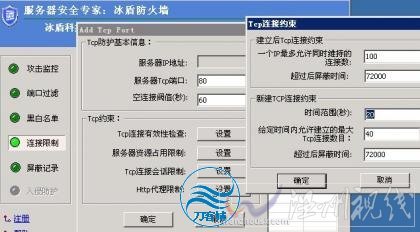

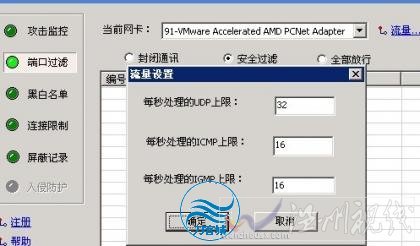

攻擊的原理就不說了,搜索引擎搜索一下就知道了,一般的CC攻擊都是WEB動態頁面發起的,而且會在短時間新建很多TCP端口連接,根據這個特征,我們可以安裝一個DDOS防火墻,設置規則,我使用的是冰盾,如圖所示是我設置的防護CC攻擊規則。

在端口過濾里面可以設置流量

這樣設置完以后就能防止DDOS以及CC攻擊。

而且能防止掃描軟件掃描WEB頁面和暴力破解后臺登陸(因為做了連接數過多屏蔽,一般的掃描和破解都是多線程開放很多端口同時進行,工具掃描的連接數過多就自動屏蔽了,增大安全性能)

本文“”來源:http://www.desachemical.com/keji/intel/zzzj/rumen/37192.html,轉載必須保留網址。編輯: 溫州視線

墻 相關文章

- 熱門內容

- 網友熱議

- 精彩內容

終極解決2003web服務器

終極解決2003web服務器 dede圖集后臺上傳圖片

dede圖集后臺上傳圖片 Win2003服務器高安全配

Win2003服務器高安全配 解決織夢dede所有版本

解決織夢dede所有版本 dedecms圖集縮略圖功能

dedecms圖集縮略圖功能 提交Alexa網站登錄入口

提交Alexa網站登錄入口 DEDECMS關鍵詞數量控制

DEDECMS關鍵詞數量控制